Securance, a leader in integrated risk management and cybersecurity

Red Teaming vs. Penetrationstests vs. Schwachstellen-Scans

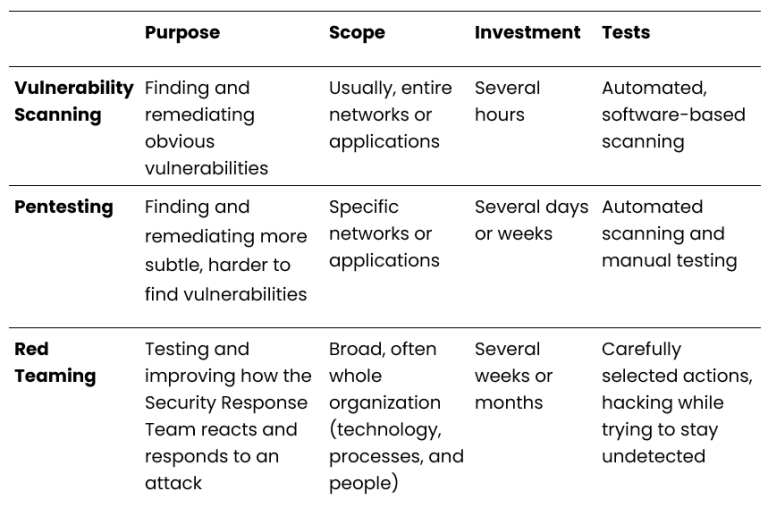

Ein Schwachstellenscan, ein Penetrationstest (Pentest) und Red Teaming sind verschiedene Möglichkeiten, die Cybersicherheit zu testen. Die Begriffe werden oft verwechselt oder falsch verwendet. Wissen Sie, welcher Test Ihren Bedürfnissen am besten entspricht? In diesem Blogbeitrag werden wir den Unterschied zwischen Red Teaming und Penetrationstests und Schwachstellen-Scans behandeln.

Red Teaming vs. Penetrationstests vs. Schwachstellen-Scanning in Kürze

Scannen auf Schwachstellen

Bei einem Schwachstellen-Scan untersuchen wir ein IT-System oder Netzwerk auf Schwachstellen. Auf diese Weise machen wir mögliche Angriffspunkte sichtbar, zum Beispiel Software, die nicht rechtzeitig aktualisiert wurde, oder Einstellungen, die nicht sicher sind. Die Ergebnisse eines Schwachstellenscans geben einen Überblick über die Schwachstellen im IT-System Ihres Unternehmens.

Bei Securance scannen wir mit Nessus, dem Schwachstellenscanner von Tenable. Sie können wählen, ob Sie Ihr externes oder internes Netzwerk scannen lassen wollen. Nach dem Scan überprüft einer unserer ethischen Hacker, ob es sich bei den gefundenen Schwachstellen um Fehlalarme handelt. Bei einem False Positive gibt der Scan an, dass eine Sicherheitslücke gefunden wurde, obwohl dies nicht der Fall ist. Am Ende erhalten Sie einen Scan-Bericht oder Sie können die Ergebnisse in einem Dashboard sehen. Wir helfen Ihnen bei der Interpretation und Lösung der Scanergebnisse. Für unsere Kunden, die ein Pentest-Abonnement abgeschlossen haben, ist das Scannen kostenlos.

Penetrationstests (Pentest)

Bei einem Pentest untersuchen wir auch Ihr IT-System oder Netzwerk auf Schwachstellen. Ein Pentest geht jedoch noch einen Schritt weiter als ein Schwachstellenscan, indem er die gefundenen Schwachstellen testet. Wir dringen in Ihre IT-Umgebung ein und verschaffen Ihnen einen besseren Überblick über die Schwachstellen und Risiken in Ihren Anwendungen, Systemen und Netzwerken.

Bevor wir mit einem Pentest beginnen, vereinbaren wir, was getestet werden soll, z. B. die direkt mit dem Internet verbundenen Systeme, die interne Infrastruktur, die Windows-Domäne, eine Website oder eine Webanwendung. Wir besprechen auch, wie lange der Test dauern wird und welchen Zugang wir haben werden.

Bei einem umfassenden Pentest (Ransomware-Schwachstellenanalyse) führen wir mindestens die folgenden Tests durch:

-External infrastructure test

-Internal network test

-Windows domain test

-Cloud configuration review

-Workstation test

-Wi-Fi test

Nach Abschluss des Pentests werden wir einen Bericht über die Ergebnisse verfassen und die Ergebnisse diskutieren. So können Sie gezielt Maßnahmen ergreifen, um Ihre Risiken zu verringern und Ihre Sicherheit zu verbessern.

Red Teaming

Beim Red Teaming verhalten sich unsere Hacker so weit wie möglich wie echte Angreifer. Der Zweck von Red Teaming ist es, die Abwehrkräfte einer Organisation gegen einen gezielten Angriff zu testen und zu sehen, wie die Organisation darauf reagiert. Während der Durchführung des Tests versucht das rote Team, unentdeckt zu bleiben. Die Verteidigungsgruppe Ihrer Organisation wird als blaues Team bezeichnet. Dieses Team überwacht alle Systeme und reagiert auf Zwischenfälle.

Ein rotes Team testet nicht nur die technische Sicherheit Ihres Systems, sondern auch die Reaktion der Mitarbeiter der Organisation und wehrt einen Angriff ab. Das Team versucht, Sicherheitsmaßnahmen zu umgehen, indem es Schwachstellen in den Systemen, Verfahren und beim Personal des Unternehmens ausnutzt.

Bevor wir beginnen, besprechen wir den Umfang, die Dauer und den Zweck des Auftrags. Nach Abschluss des Tests besprechen wir, ob und wie das Ziel erreicht wurde und welche Angriffe wir dafür eingesetzt haben. Wir vergleichen diese Aktionen mit den vom blauen Team festgestellten Angriffen. In einem umfassenden Bericht teilen wir unsere Erkenntnisse und Empfehlungen zur Verbesserung der Sicherheit mit.

Was soll ich wählen?

Sie haben nun ein umfassendes Verständnis von Red Teaming, Penetrationstests und Schwachstellen-Scans, aber wofür entscheiden Sie sich in Ihrem Unternehmen?

Welcher Test am besten geeignet ist, hängt von den Zielen und der Situation Ihrer Organisation ab. Möchten Sie ein umfassendes Verständnis für die Schwachstellen in Ihrem IT-System haben? Dann ist ein Schwachstellen-Scan eine gute Wahl. Sie vermittelt einen ersten Eindruck und kann Ihnen helfen, die auffälligsten Schwachstellen sofort zu beheben.

Wo ein Schwachstellen-Scan endet, geht ein Pentest weiter. Beim Pentesting prüft ein ethischer Hacker, ob Schwachstellen angreifbar sind. Ein Pentest ist besonders geeignet, wenn Sie ein bestimmtes System oder Netzwerk ausführlich testen lassen wollen. So wissen Sie genau, wo die größten Risiken liegen.

Wenn Sie wissen wollen, wie gut Ihr Unternehmen auf einen Cyberangriff reagiert (identifizieren, erkennen, schützen, wiederherstellen), dann sollten Sie sich für Red Teaming entscheiden. Dies ist der nächste Schritt, wenn Sie bereits mehrere Pentests durchgeführt haben und dabei keine hohen Risiken oder Schwachstellen festgestellt wurden.

Want to have your organisation tested?

Möchten Sie einen Schwachstellen-Scan, einen Pentest oder einen Red-Team-Einsatz durchführen lassen? Oder haben Sie irgendwelche Fragen? Rufen Sie die Experten von Securance HackDefense unter der Telefonnummer (+31) 71 204 0101 oder senden Sie eine E-Mail an [email protected]. Wir helfen Ihnen gerne weiter!